联系人:

手机:

电话:

传真:

邮箱:

网址:

地址:

-

玉溪软件信息资产保护管理平台

多因素认证:采用多因素认证(MFA)机制,除了密码之外,还可以结合指纹识别、令牌、短信验证码等方式进行身份验证。例如,企业员工在远程访问公司内部系统时,除了输入密码外,还需要通过手机接收的一次性短信验...

-

南宁电脑信息资产保护实例

信息资产面临着多元化的威胁。网络攻击是较为突出的风险之一,利用系统漏洞、恶意软件等手段,试图非法获取信息资产。例如,通过SQL注入攻击,可以入侵数据库,窃取其中存储的大量敏感信息。内部人员...

-

三亚虚拟机信息资产保护费用

选择合适的加密技术:使用强加密算法来确保敏感数据的安全。定期更新和修复加密设备,防止其出现漏洞。在传输过程中,可以使用加密工具来确保数据在传输过程中的安全性。提高员工素质及技能水平:提高员工的素质和技...

-

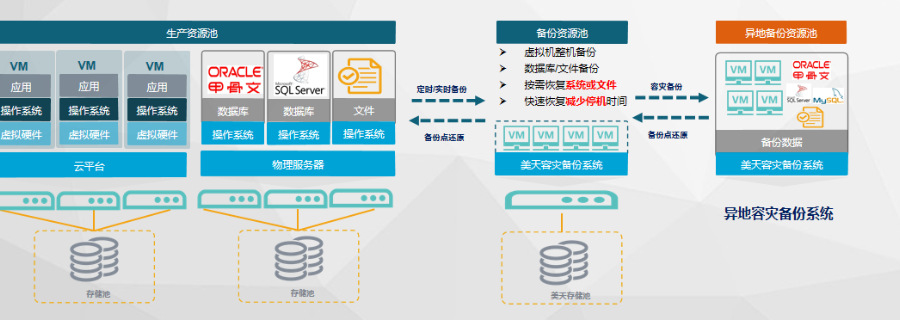

软件数据备份价格

随着云计算技术的快速发展,云备份相比传统备份展现出了诸多优势。以下是对这些优势的详细阐述: 一、成本效益硬件成本降低:传统备份通常需要购买和维护大量的物理存储设备,如磁带库、硬盘阵列等。云备份则无...

- 无锡勒索病毒数据恢复服务商 2025-05-31

- 兰州网络安全信息资产保护服务商 2025-05-31

- 宿州网络安全数据恢复原则 2025-05-31

- 保山高级信息资产保护等级 2025-05-31

- 杭州数据迁移实例 2025-05-30

- 上海数据恢复上门服务 2025-05-30

- 三亚定制型信息资产保护咨询 2025-05-30

- 西安存储信息资产保护服务商 2025-05-30

- 宁波定制型数据备份 2025-05-30

- 景德镇数据备份实例 2025-05-30