身份认证和访问控制是数据安全的基础。通过身份认证可以确认访问者的身份是否合法,从而防止非法用户访问数据。访问控制则是对访问者的权限进行限制和管理,确保只有经过授权的用户才能访问特定的数据资源。在实际应用中,可以采用用户名密码、生物识别、数字证书等多种身份认证方式;通过角色权限管理、访问控制列表等技术...

- 品牌

- 宇之成信息技术(苏州)有限公司

- 型号

- 齐全

安全教育和培训是提高数据安全意识和技能的重要手段。通过定期的安全教育和培训,可以让员工了解数据安全的重要性和风险点,掌握相关的安全知识和技能,提高数据安全的防范意识和能力。随着技术的不断发展和新型安全威胁的不断涌现,数据安全方面临着新的挑战。为了应对这些新型安全威胁,需要不断研究和探索新的安全技术和方法,提高数据安全的防护能力。同时,加强国际合作和信息共享也是应对新型安全威胁的重要途径。构建全方面的数据安全体系是确保数据安全的长期目标。这包括建立完善的数据安全管理制度、技术防护体系、应急响应机制等,从多个方面确保数据的安全性和完整性。同时,还需要加强数据安全的宣传和教育,提高全社会的数据安全意识,共同维护数据安全。数据安全措施包括物理安全、访问控制、加密、备份和恢复。昆山公司数据安全供应商

随着全球化的深入发展,跨境数据流动已成为常态。然而,跨境数据流动也带来了诸多安全风险,如数据被非法获取、滥用或泄露等。为了应对这些风险,我们需要加强跨境数据流动的监管和审查机制,确保数据在跨境流动过程中的安全性和合规性。个人数据保护是数据安全的重要组成部分。为了保护个人隐私和权益,各国纷纷出台了相关法律法规来规范个人数据的收集、使用和处理。这些法律法规要求企业和组织在收集和使用个人数据时,必须遵循合法、正当、必要的原则,并确保数据的安全性和隐私性。昆山公司数据安全供应商数据安全是实现数字包容性的关键。

数据备份是保护数据安全的重要措施之一。在数据丢失或失窃的情况下,有备份数据可以恢复原有数据,减少损失。因此,我们应该定期备份数据,并将备份数据存储在安全的地方,如云存储、移动硬盘等。同时,注意备份数据的完整性和可读性,确保在需要时可以及时恢复数据。随着智能手机等移动设备的普及,保护移动设备的数据安全同样重要。为了防止数据泄露或丢失,我们应该定期备份手机数据,并在手机上设置密码锁屏。此外,关闭公共Wi-Fi连接、避免使用不安全的网络连接也是保护移动设备数据安全的有效措施。同时,我们应该谨慎安装应用程序,避免下载和安装来自不可信来源的应用程序。

数据保密性是指确保数据只能被授权的人员或实体访问和使用。这对于处理敏感信息的金融机构、相关单位机构等行业尤为重要。通过实施身份认证和访问控制等措施,可以确保数据保密性得到有效保护。数据完整性是指确保数据在传输、存储和处理过程中不被篡改或破坏。这对于确保交易和信息的准确性至关重要。通过采用数据校验、数字签名等技术手段,可以确保数据在传输和存储过程中的完整性。数据可用性是指确保数据在需要时能够被及时访问和使用。然而,由于硬件故障、网络中断等原因,数据可用性常常面临挑战。因此,企业应采用冗余设备、分布式存储等技术手段来提高数据可用性。人力资源部门应负责员工数据安全培训。

恶意软件和病毒是窃取数据的罪魁祸首。为了保护数据安全,我们应该安装和更新防病毒软件,避免通过电子邮件或可疑链接下载和安装软件。此外,定期扫描计算机以检测和去除潜在的恶意软件也是非常重要的。数据备份是确保数据安全的重要措施之一。在数据丢失或失窃的情况下,有备份数据可以恢复原有数据,减少损失。我们应该将数据备份存储在云存储、移动硬盘等多个平台上,并确保备份数据的安全性。随着智能手机等移动设备的普及,保护移动设备的数据安全同样重要。我们应该定期备份手机数据、在手机上设置密码锁屏、关闭公共Wi-Fi连接等措施,以防止数据泄露或丢失。员工是数据安全的重要组成部分。昆山公司数据安全供应商

数据安全应纳入组织的整体安全战略。昆山公司数据安全供应商

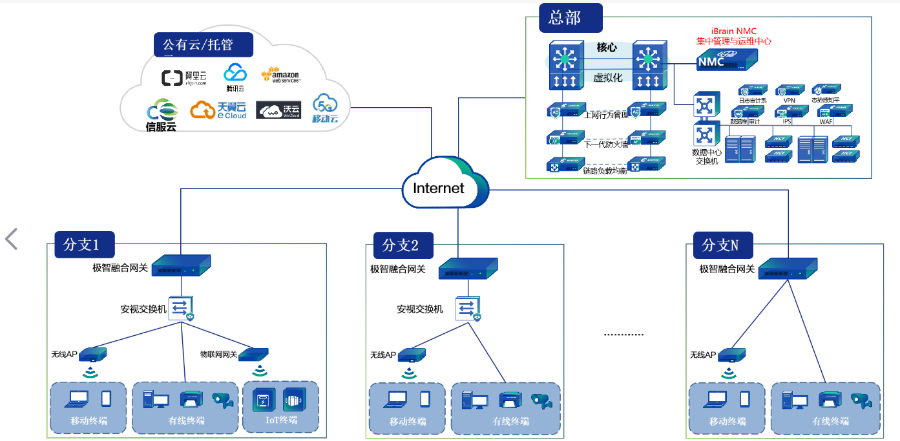

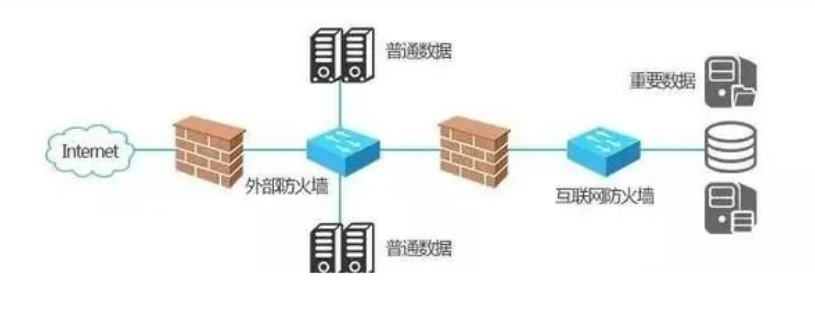

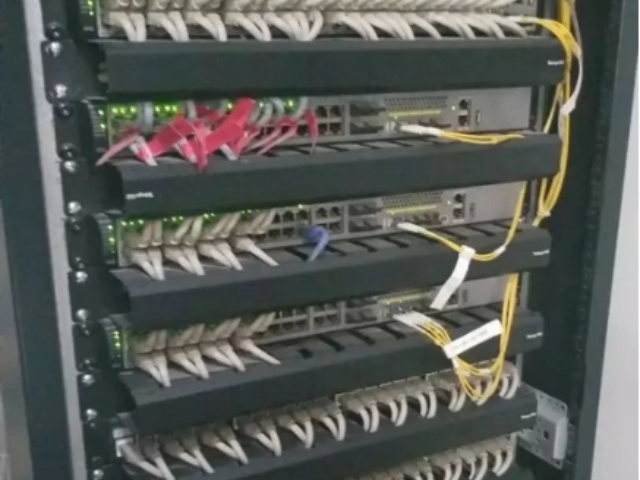

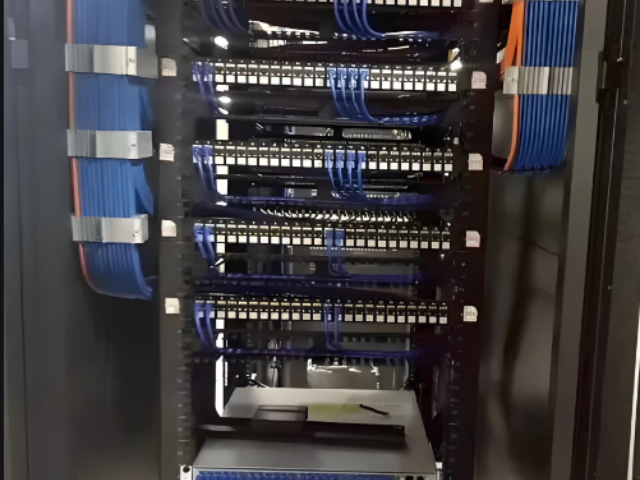

数据传输安全是数据安全的重要组成部分。在数据传输过程中,需要确保数据的完整性、不可篡改性和保密性。为此,可以采用安全通信协议、VPN(虚拟私人网络)等技术手段来加密传输数据,防止数据被窃取或篡改。同时,还需要对传输过程中的网络设备和传输介质进行安全防护,确保数据在传输过程中的安全性。数据存储安全是数据安全的另一个重要方面。在数据存储过程中,需要防止数据被非法访问、篡改或破坏。为此,可以采用磁盘加密、数据库加密等技术手段来保护数据的机密性。同时,还需要对存储设备和存储环境进行安全防护,确保数据在存储过程中的安全性。例如,可以采用RAID(单独磁盘冗余阵列)技术来提高数据的可靠性和容错性;采用防火墙和入侵检测系统等网络安全设备来防止非法访问和攻击。昆山公司数据安全供应商

- 杭州制造业数据安全产品介绍 2025-07-09

- 昆山医院数据安全设备 2025-07-09

- 昆山工厂数据安全售后服务 2025-07-09

- 制造业数据安全管理系统 2025-07-09

- 无锡企业数据安全售后服务 2025-07-09

- 太仓数据安全设备 2025-07-09

- 太仓医院数据安全 2025-07-08

- 张家港数据安全平台 2025-07-08

- 工厂数据安全产品介绍 2025-07-07

- 昆山医院数据安全售后服务 2025-07-07

- 常熟工厂数据安全产品介绍 2025-07-07

- 张家港医院数据安全资费 2025-07-06

-

机房数据安全供应商 2025-07-05 20:07:49定期更新操作系统、应用程序和安全软件的安全补丁是确保数据安全的重要措施。这些补丁可以修复已知漏洞和提高系统的安全性,防止黑色技术人员利用漏洞进行攻击。数据安全不只依赖于技术手段,还需要加强员工的安全意识。企业应该定期对员工进行关于数据安全的培训和教育,提高员工对数据安全的重视和防范意识。这有助于减少...

-

杭州跨境数据安全价钱 2025-07-05 03:08:29数据的保密性同样至关重要。敏感信息一旦泄露,可能会对个人隐私、企业商业机密和国家的安全造成威胁。因此,必须采取有效的访问控制和加密措施,确保数据不被非法获取和使用。数据的可用性也是数据安全的重要方面。即使数据受到保护,但如果无法在需要时及时获取和使用,那么其价值也会大打折扣。因此,需要确保数据在受到...

-

苏州企业数据安全软件 2025-07-05 15:08:16数据备份和恢复策略在数据安全中起着至关重要的作用。通过定期备份数据,可以确保在发生意外事件(如硬件故障、自然灾害或恶意攻击)时,能够迅速恢复数据和业务运营。网络安全是数据安全的重要组成部分。通过部署防火墙、入侵检测系统和安全事件管理(SIEM)解决方案,可以监控和防御网络攻击,保护组织的数据资产。身...

-

太仓公司数据安全资费 2025-07-05 12:07:57网络安全是数据安全的重要组成部分。它涉及到网络设备的配置、网络流量的监控以及网络攻击的防御等。随着网络攻击手段的不断升级,网络安全方面临的挑战也越来越大。因此,需要采取多层次的防御措施,确保网络环境的稳定和安全。访问控制是保障数据安全的重要手段。它通过对用户身份进行验证和授权,确保只有经过授权的用户...

-

上海公司弱电工程标准

2025-07-08 -

杭州弱电工程报价

2025-07-08 -

镇江工厂弱电工程售后服务

2025-07-08 -

太仓医院数据安全

2025-07-08 -

张家港数据安全平台

2025-07-08 -

镇江企业弱电工程标准

2025-07-08 -

无锡企业弱电工程报价

2025-07-07 -

工厂数据安全产品介绍

2025-07-07 -

昆山机房弱电工程售后服务

2025-07-07